Les nouvelles bombardent les téléviseurs et les écrans d’ordinateur du monde entier, avec des cas de dénonciation de gouvernements, d’espionnage, de piratage de téléphones portables, de photos privées divulguées via iCloud, et bien plus encore. Les rapports sur l’utilisation par le gouvernement des États-Unis du programme PRISM, qui suivrait plus d’un million de personnes rien qu’aux États-Unis, ont été particulièrement surprenants. Naturellement, la protection de la vie privée et la sécurité ont suscité un intérêt et une attention croissants, non seulement dans les banques et les salles de réunion, mais aussi dans les chambres à coucher et les cafés du monde entier. Nombreux sont ceux qui veulent éviter d’être pistés en ligne, suivis, espionnés et que leurs informations soient automatiquement recueillies, ne serait-ce que pour « vérifier » leurs recherches sur Google, leurs appels sur Skype, leurs messages sur Facebook ou leurs courriels.

🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

Il existe de nombreux moyens de se protéger des yeux de Big Brother et d’autres personnes qui gagnent leur vie en suivant chacun de vos mouvements sur Internet, mais il faut garder à l’esprit que rien n’est infaillible à 100 %. Vous devez partir du principe que les escrocs, les polluposteurs et autres passent leurs journées et leurs nuits à trouver des moyens de rendre votre expérience en ligne vulnérable et constamment menacée. Cela ne signifie pas pour autant que vous devez succomber ou agir de manière imprudente en ligne.

Par mesure de précaution, avant même de commencer à lire cet article, placez une petite bande de ruban adhésif noir sur la caméra intégrée de votre ordinateur. Les pirates peuvent activer votre webcam à distance. En général, vous pouvez savoir qu’elle a été activée grâce à la lumière rouge, mais ce n’est pas toujours le cas. Les pirates et les escrocs utilisent certaines techniques pour éviter d’être détectés ; ne tombez pas dans le piège de leurs yeux indiscrets.

Voici 12 façons de garder vos informations hors du collimateur.

1. Nettoyez votre historique de navigation Internet après chaque utilisation.

Vous êtes le plus souvent suivi en ligne par votre adresse IP et vos courriels. Chaque site que vous visitez en ligne enregistre le temps que vous y passez et laisse ce que l’on appelle des « cookies » sur votre ordinateur. Les « cookies », également connus sous le nom de « cookies HTTP », « cookies web » ou « cookies de navigateur », sont comparables à des miettes. Ils restent, comme de petites miettes après avoir mangé un biscuit, dans votre machine et gardent une trace de tout ce que vous avez fait. C’est ce qui vous permet de vous connecter aux sites web que vous avez consultés précédemment sans avoir à saisir manuellement votre mot de passe et votre nom d’utilisateur à chaque fois. Vous restez ainsi connecté, ou vos données sont déjà pré-remplies avant que vous ne vous connectiez. C’est également un moyen pour les entreprises de savoir quels articles vous consultez lorsque vous faites des achats, quels articles vous lisez sur un site d’information ou sur quoi vous faites des recherches un jour donné. Cela aide les entreprises et les organisations à déterminer comment s’engager avec vous et quelles descriptions de produits et publicités contextuelles vous inciteront à acheter ou à cliquer.

Pour contourner ce problème, vous devez nettoyer activement votre historique de recherche et définir vos habitudes de visualisation comme étant privées. Les services Google Chrome, Firefox, toutes les versions de Safari, Internet Explorer, Opera et AOL, entre autres, peuvent être nettoyés. Cliquez sur chaque service ci-dessus pour obtenir des instructions spécifiques sur la manière de supprimer votre historique de navigation.

Vous pouvez également télécharger Piriform pour effacer certaines parties de votre empreinte en ligne. L’effacement de ces données est un moyen d’éviter d’être suivi en ligne. Pour ce faire, vous devrez mieux gérer vos mots de passe. Si vous avez du mal à gérer vos mots de passe, KeePassX est un coffre-fort de mots de passe stockés localement sur votre ordinateur et cryptés.

2. Créez des mots de passe spécifiques pour chaque compte.

Ne comptez pas sur Internet pour assurer votre sécurité. Ne pensez pas non plus que personne n’essaiera de pirater vos comptes parce que vous n’êtes pas très intéressant ou que vous n’avez rien qui vaille la peine d’être volé. Plus vous êtes paresseux en ligne, plus vous risquez de subir des préjudices. Évitez les mots de passe tels que « abcdef » ou « 12345 », et surtout pas « mot de passe ». Ne partagez pas vos mots de passe. Restez organisé lorsque vous créez des comptes en ligne. Conservez-les sur une clé USB ou dans un carnet auquel vous êtes seul à avoir accès. Prenez le temps de créer des mots de passe difficiles à deviner et dépourvus d’informations susceptibles d’être connues de nombreuses personnes. Si vous avez des difficultés à créer un bon mot de passe, essayez LastPass.

3. Éviter les moteurs de recherche JavaScript.

StartPage, Google Chrome, Firefox, Duck Duck Go et Cyber Ghost sont des options alternatives aux moteurs de recherche traditionnels qui suivent votre comportement et vos choix en ligne. Les moteurs de recherche de base utilisent JavaScript. JavaScript est comme la colle qui maintient l’Internet ensemble. Mais c’est aussi ce qui est utilisé dans les « cookies ». Si vous essayez d’éviter d’être suivi en ligne, JavaScript est en quelque sorte votre ennemi. Vous devez prendre des précautions pour vous protéger de son pouvoir.

4. Utiliser Tor et une Live Image Linux, comme Tails.

Tor est l’une des meilleures méthodes de protection et de sécurité. Tor peut être téléchargé et installé gratuitement. En utilisant Tor, vous brouillez votre adresse IP, masquant ainsi votre localisation et vos données personnelles. Votre adresse IP, ou protocole Internet, est un code d’accès numérique nécessaire pour utiliser l’internet. Votre ordinateur se voit automatiquement attribuer une adresse IP par votre fournisseur d’accès à Internet, comme Comcast, Time Warner, Verizon et bien d’autres, et reste votre identifiant en ligne. Tor est une source fiable pour les entreprises, les activistes, les journalistes, les militaires, les forces de l’ordre et même Edward Snowden.

La BBC rapporte, depuis le lundi 3 novembre 2014, que Facebook permet désormais aux utilisateurs de se connecter directement au réseau social via Tor. Cette mesure sera particulièrement bénéfique pour les personnes vivant dans des pays comme la Corée du Nord, la Chine et Cuba, où l’utilisation d’Internet est fortement restreinte.

Une Live Image Linux, comme Tails, est une autre méthode utile pour éviter d’être suivi en ligne. Vous pouvez télécharger le service et le graver sur un CD ou une clé USB. Ce service n’autorise pas le stockage de votre activité sur Internet, de sorte qu’après avoir éteint votre ordinateur, toutes vos recherches et autres travaux ne seront pas stockés. Si vous optez pour cette solution, veillez à sauvegarder vos fichiers, au format pdf, directement sur l’ordinateur ou sur une clé USB.

5. Ne répondez pas aux courriels suspects et n’acceptez jamais de demandes d’amitié de la part de personnes que vous ne connaissez pas personnellement.

C’est un moyen facile pour les utilisateurs d’Internet de déraper et d’inviter à l’espionnage et au harcèlement, sans le savoir. Récemment, la police a utilisé de faux comptes Facebook pour espionner des utilisateurs. Bien entendu, le film » Catfish » est un autre exemple de mise en garde contre le fait de révéler trop de choses en ligne à des personnes que l’on ne connaît pas. Prenez le temps de passer en revue tous vos comptes en ligne, comme Facebook, Twitter ou LinkedIn. Supprimez et bloquez les contacts qui vous envoient des messages non sollicités ; n’engagez pas positivement votre réseau ou les personnes avec lesquelles vous n’avez aucun lien ou que vous ne connaissez pas dans la vie réelle. Il n’est pas impoli de refuser des invitations qui ne vous conviennent pas, surtout si vous ne connaissez même pas la personne qui vous invite ou si vous ne connaissez pas ses intentions.

Si vous êtes un utilisateur d’Apple, vous pouvez transmettre les courriels suspects censés provenir de l’entreprise à reportphishing@apple.com. Les utilisateurs de Microsoft peuvent consulter leur page Sécurité et confidentialité pour plus de détails sur le signalement d’activités douteuses. N’hésitez pas non plus à utiliser le bouton Signaler de Facebook.

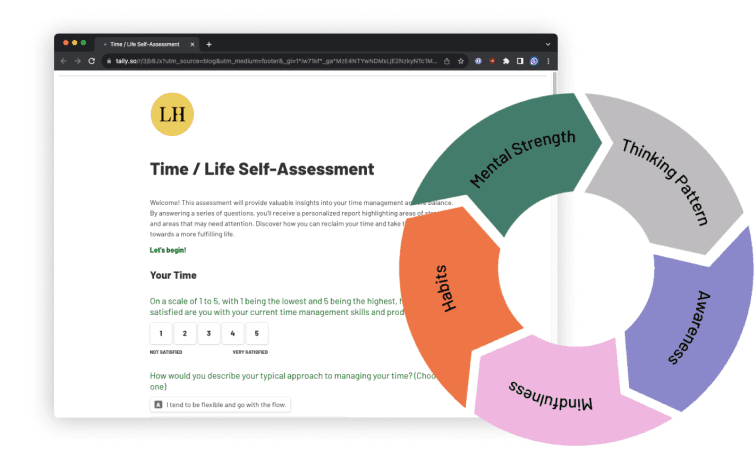

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie à l’aide de notre auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

6. Cryptez vos messages électroniques.

Vous pouvez crypter les courriers électroniques et les fichiers à l’aide de GNU Privacy Guard (GnuPG ou GPG). Vos fichiers seront à l’épreuve des balles et illisibles à moins que quelqu’un ne possède votre phrase de passe et la réponse à votre « question secrète ». Lorsque vous installez GPG, il vous est demandé de fournir une phrase de passe et de générer des clés privée et publique. Conservez la clé privée et la phrase de passe aussi précieusement qu’un nouveau-né. Elles vous permettront de décrypter vos messages et vos fichiers. Lorsque quelqu’un souhaite vous envoyer un message ou un fichier, il utilise votre clé publique pour le crypter. N’hésitez pas à partager votre clé publique avec toutes les personnes avec lesquelles vous souhaitez communiquer en toute discrétion. C’est ainsi qu’Edward Snowden a transmis des informations à la réalisatrice de films de guérilla Laura Poitras et au journaliste du Guardian Glenn Greenwald.

7. Utiliser un ordinateur portable et un téléphone portable au noir.

Un ordinateur portable ou un téléphone portable « burner » est un appareil normal. Vous pouvez acheter un « burner » comme vous achèteriez normalement un ordinateur ou un téléphone portable. Choisissez l’appareil qui se situe dans votre fourchette de prix, mais le moins cher sera le mieux. Pour un téléphone portable « brûleur », choisissez une version prépayée et ne payez qu’en espèces. L’ordinateur portable « brûleur » est le seul ordinateur portable que vous utiliserez pour vous connecter à l’internet. Cela inclut la lecture en continu de YouTube, Hulu, Netflix ou les sites de réseaux sociaux. Tout accès à l’internet doit passer par cet ordinateur portable si vous voulez éviter d’être suivi en ligne. Vous pouvez conserver un ordinateur pour vos documents personnels, votre journal intime, vos chiffres, vos feuilles de calcul ou d’autres fichiers personnels. Ne sauvegardez jamais rien sur l’ordinateur portable du brûleur. Une fois par mois, réinstallez le système d’exploitation que vous avez choisi et reformatez complètement le disque.

8. Utiliser des bitcoins.

L’utilisation de Bitcoin est encore un système monétaire discutable, qui n’est pas utilisé par le grand public, mais qui gagne considérablement du terrain dans le domaine financier. Certains prétendent que l’utilisation des bitcoins permet d’éviter de payer des impôts et peut être achetée de manière anonyme, ce qui permet d’éviter d’être suivi en ligne ou par d’autres moyens électroniques. Il s’agit également d’une menace pour les gouvernements centraux et d’une perturbation du système bancaire traditionnel.

9. Ne publiez pas d’informations trop personnelles en ligne.

Évitez les dates de naissance, les seconds prénoms, les noms de jeune fille, les numéros de sécurité sociale, les numéros de téléphone, les numéros de banque ou les informations personnelles sur les membres de la famille. Ne publiez pas de photos que vous ne seriez pas à l’aise de voir ou de copier et de réutiliser. Cela peut être difficile, mais en réglant vos comptes sur privé et en filtrant toutes les demandes d’amis, vous vous protégez et vous évitez d’être suivi en ligne.

10. Lisez tous les petits caractères.

Lors de la création d’un compte en ligne, il vous est proposé de lire les conditions d’utilisation. Ne les ignorez pas. Copiez et collez pour une lecture ultérieure approfondie, attendez pour créer un compte que vous ayez le temps de lire toutes les règles associées à ce forum en ligne ou à ce compte. Prenez conscience des implications que cela implique. Évitez d’accepter des contrats qui vous mettent mal à l’aise ou dont vous n’êtes pas sûr. Certains comptes, applications ou forums en ligne prennent la liberté d’utiliser vos données personnelles et même celles de votre réseau.

11. Faites attention à vos paramètres de confidentialité et aux mises à jour des options de confidentialité.

Vérifiez vos paramètres de confidentialité en ligne et réglez-les en fonction de votre niveau de confort. N’oubliez pas que lorsqu’une entreprise modifie ses paramètres de confidentialité et ses contrats de sécurité, vos paramètres précédents ne sont souvent pas conservés. Restez à jour et modifiez vos paramètres. Vous pouvez même programmer un rappel sur votre téléphone pour un changement de mot de passe et une vérification mensuelle. Le documentaire » Terms and Conditions May Apply » jette un regard critique sur les contrats d’utilisation en constante évolution.

12. Pour les vrais paranoïaques : abandonner toute technologie, n’utiliser que le papier, le stylo, la machine à écrire, les discussions en personne et le partage de photos, à l’ancienne.

Don’t assume spying or malicious hacking is only an American problem. After dozens of documents were released following government whistleblowers and data on the United States monitoring German intelligence, the German government took to typewriters, instead of electronic messaging services. Brazil, the United Kingdom and a number of other nations have also revealed aggressive means of data mining of their citizens.

Caveats and Pro-Tips to all information previously mentioned:

A. Le problème avec toutes ces méthodes, c’est que les criminels, et ce que la communauté technologique appelle les « hackers noirs« , peuvent également utiliser ces stratégies et ont souvent plusieurs longueurs d’avance sur vous. C’est ce qui rend difficile la surveillance de l’internet ou la prévention des utilisations malveillantes. Le Dark Net, la face cachée de l’internet, invisible pour le grand public, peut être découvert grâce à Tor. Il abrite également la route de la soie, qui permet aux criminels de vendre n’importe quoi, des enfants à la cocaïne, en passant par des tueurs à gages.

B. L’utilisation de terminaux informatiques publics, comme ceux que l’on trouve dans les bibliothèques ou les universités, pour éviter d’être suivi en ligne, n’est pas la solution. Votre utilisation d’Internet est toujours suivie et liée à votre compte de bibliothèque, qui peut inclure votre numéro de sécurité sociale, votre permis de conduire ou votre numéro d’identification. Les agences gouvernementales, la police et d’autres autorités peuvent toujours demander votre comportement sur l’internet public, au cas où vous seriez accusé ou inculpé d’un crime. L’aspect positif de cette situation est qu’un criminel peut être arrêté, comme dans le cas récent du meurtre de Maribel Ramos dans le comté d’Orange, en Californie. Son meurtrier a été retrouvé alors qu’il utilisait l’ordinateur de la bibliothèque locale pour localiser un lieu d’enterrement à l’aide de Google Maps.

Restez en sécurité !

Crédit photo : kennymatic via flickr.com