La cybercriminalité est aujourd’hui l’un des quatre principaux crimes économiques, coûtant environ 114 milliards de dollars par an. Chaque jour, un million d’ordinateurs sont piratés pour obtenir des informations personnelles ou confidentielles. C’est pourquoi de nombreuses entreprises et de nombreux particuliers ont pris des mesures pour protéger leurs ordinateurs contre le piratage. Mais avec l’évolution majeure vers la dépendance aux appareils mobiles, les attaques sur les appareils portables tels que les smartphones, les tablettes et les ordinateurs portables sont en augmentation. Pouvant contenir davantage d’informations et permettant de relier des données entre eux, ces appareils deviennent de plus en plus attrayants pour les pirates.

🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

La bonne nouvelle, c’est qu’il existe des mesures que vous pouvez prendre pour sécuriser vos informations sur ces appareils et vous protéger contre les vols dans le cyberespace. La plupart des mesures peuvent être appliquées à chacun d’entre eux, ce qui facilite l’adoption de bonnes habitudes en matière de sécurité. Répondez à ce questionnaire sur la sécurité numérique pour évaluer votre niveau actuel de sécurité en ligne afin de savoir par où commencer, puis consultez les conseils ci-dessous pour une sécurité numérique optimale.

Utiliser des mots de passe solides

Malgré le conseil largement répandu d’utiliser des mots de passe forts, le suivi de codes compliqués est souvent considéré comme une corvée et ignoré. L’analyse d’ un système d’hameçonnage qui a permis de divulguer les comptes et les mots de passe de 10 000 utilisateurs de Hotmail a montré que 42 % d’entre eux utilisaient des mots de passe composés uniquement de lettres, 19 % uniquement de chiffres et 22 % le nombre minimum de six caractères, ce qui les rend très faibles. Des modèles de mots de passe communs ont été découverts, ce qui permet aux pirates d’infiltrer très facilement de nombreux comptes.

Le fait d’être protégé vaut bien l’effort supplémentaire que représente l’utilisation de mots de passe différents pour des comptes et des appareils différents. Créez des mots de passe composés de combinaisons de lettres, de chiffres et de caractères spéciaux totalisant au moins huit caractères. Pour vous aider à vous en souvenir, vous pouvez utiliser des combinaisons d’acronymes et de dates qui ont une signification pour vous. Si vous êtes à court d’idées pour trouver de bonnes combinaisons de caractères, des programmes comme RoboForm peuvent vous aider à les générer et à les stocker.

Mise en œuvre de la vérification en deux étapes

Pour renforcer le processus de connexion à vos comptes, ajoutez une couche de sécurité supplémentaire avec la vérification en deux étapes. Cette vérification exige que vous connaissiez quelque chose (un mot de passe) et que vous possédiez quelque chose (un objet physique) pour accéder à vos informations. Par exemple, le détenteur d’une carte de débit doit posséder la carte physique et connaître le code PIN pour l’utiliser. De la même manière, une entité en ligne peut demander un mot de passe et, une fois celui-ci vérifié, envoyer un second code unique à votre téléphone. Si votre mot de passe est découvert, les pirates ne sont pas en mesure d’accéder à vos données avec cette seule connaissance.

Méfiez-vous des réseaux sans fil publics

La façon la plus sûre d’utiliser un réseau sans fil est d’utiliser votre propre système crypté. Cependant, il est probable que vous ayez besoin de travailler ou d’accéder à des comptes en dehors de votre domicile à un moment ou à un autre. Certains réseaux Wi-Fi publics, comme ceux des hôtels, des cafés et des aéroports, sont sécurisés, mais vous ne pouvez pas compter dessus. Si un réseau nécessite un code pour accéder à l’internet, il est probablement sécurisé, mais de nombreux lieux publics ont un accès ouvert. Si vous décidez d’utiliser des réseaux publics et que vous ne savez pas s’ils sont cryptés, gardez ces conseils à l’esprit pour rester en sécurité lorsque vous les utilisez.

Recherchez « https »

Si vous saisissez des informations personnelles ou un mot de passe pour vous connecter à un site web, n’utilisez que des sites dont l’URL commence par « https » (par opposition à « http »). Cela signifie que le site web sécurisé crypte – ou brouille – la combinaison de caractères que vous envoyez, de sorte que les pirates potentiels ne peuvent pas lire ce que vous saisissez réellement.

Changez vos noms d’utilisateur et vos mots de passe

N’utilisez pas les mêmes informations de connexion pour plusieurs sites, surtout si vous y accédez sur un réseau public. Ainsi, en cas de piratage, le pirate ne pourra pas accéder facilement à tous vos comptes.

Conseil : Déconnectez-vous toujours de chacun de vos comptes pour minimiser le temps de piratage potentiel.

Évitez les services bancaires en ligne

Pour plus de sécurité, vous devriez réserver vos opérations bancaires et le paiement de vos factures à votre domicile ou à votre réseau privé : d’autres utilisateurs d’un réseau public peuvent s’emparer de vos informations financières.

Surveillez vos applications

Les applications gratuites sont légion, mais soyez prudent lorsque vous décidez de les télécharger. Les directives des développeurs ne sont pas toutes strictes, de sorte que les applications peuvent être peu fiables et non sécurisées, et transmettre vos données à des tiers. Assurez-vous de bien connaître le développeur de l’application avant de la télécharger et lisez les commentaires et les évaluations des autres utilisateurs.

Lookout est une application mobile pratique qui peut protéger votre téléphone contre les applications malveillantes et les liens frauduleux, et effectuer des sauvegardes de routine en cas de perte de données.

Installer un logiciel antivirus

L’installation d’un logiciel antivirus sur les ordinateurs est devenue une pratique courante, mais peu d’utilisateurs mobiles en équipent leurs appareils, qui contiennent pourtant une grande partie des mêmes informations. Les pirates installent souvent des virus sur les appareils afin de s’emparer d’informations privées. Voici quelques bonnes applications de sécurité mobile à installer sur votre téléphone.

Il est important de maintenir tous vos logiciels à jour, car les anciennes versions peuvent perdre de leur efficacité et vous empêcher de bénéficier de tous les avantages et fonctionnalités offerts par les mises à jour.

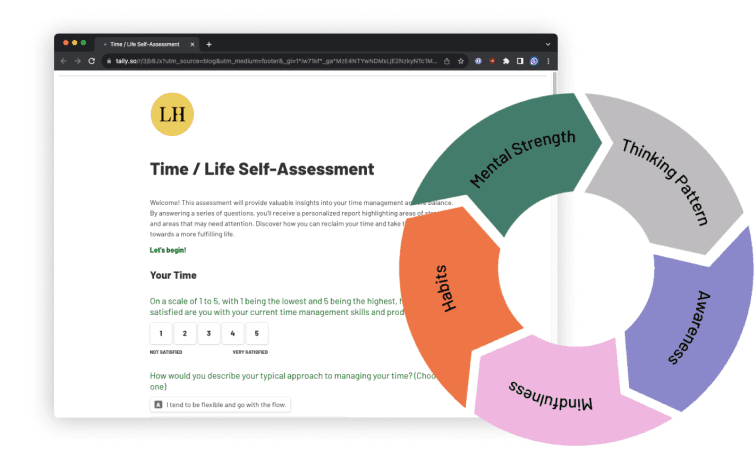

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie à l’aide de notre auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

Pas assez ?

Si vous avez pris ces précautions de sécurité et que votre appareil est physiquement volé, il est conseillé de procéder à un balayage à distance, qui vous permet d’effacer toutes vos données sensibles, y compris vos contacts, votre courrier électronique, votre musique, vos photos, etc.

La clé pour rester en sécurité dans le cyberespace est d’être diligent et cohérent dans vos mesures de sécurité, ce qui est facile à faire avec tous les logiciels et applications disponibles pour vous aider. Il suffit de prendre les premières mesures, de gérer ses informations et de se tenir informé.