Les technologies de pointe et les réseaux sociaux en ligne modifient pratiquement tous les aspects de la façon dont les gens interagissent, y compris la façon dont les criminels réalisent des coups d’éclat illégaux et la manière dont les services répressifs réagissent à ces actes. À la lumière des attentats à la bombe de Boston, qui ont éclaté dans un tourbillon d’implication du public et de pistes issues des médias sociaux, il est intéressant d’examiner comment le crowdsourcing a stimulé le crimesourcing et, par la suite, ce que l’on appelle aujourd’hui l’investigation-sourcing, ou le détective collectif.

🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

L’essor du crowdsourcing

L’avènement du crowdsourcing – l’obtention de services, d’idées ou de produits auprès d’un groupe large et indéfini, principalement en ligne, plutôt qu’auprès d’un point de vente traditionnel unique – permet de rassembler les ressources d’un grand nombre de personnes au profit d’un projet ou d’un objectif clairement défini. Apparu pour la première fois en 2006 dans une édition du magazine Wired, le terme crowdsourcing s’est répandu comme une traînée de poudre et est désormais utilisé pour décrire des phénomènes familiers tels que les campagnes Indiegogo et Kickstarter (crowdfunding), les concours de t-shirts Threadless.com (crowdvoting), les émissions de télé-réalité comme American Idol et même les informations échangées sur les tableaux d’affichage et les forums en ligne.

Quelques-uns des exemples les plus notables de crowdsourcing en action :

- En 2006, Netflix a lancé une campagne invitant le public à développer un moyen plus précis de recommander des films sur la base de goûts similaires. Trois ans plus tard, une société appelée BellKor’s Pragmatic Chaos a encaissé la promesse d’un million de dollars de Netflix pour l’algorithme qui est aujourd’hui bien connu des utilisateurs de Netflix.

- Une société canadienne d’extraction d’or, Goldcorp, menacée de faillite en 2007, a lancé un appel au public pour qu’il l’aide à localiser l’or dans ses mines. Après avoir mis en ligne l’ensemble de ses données, un membre du public a utilisé des techniques d’extraction inédites pour trouver l’or, sauver l’entreprise et remporter la récompense de 500 000 dollars.

Les inconvénients de la sous-traitance criminelle

Pourtant, malgré tous les progrès réalisés par le crowdsourcing, un côté sombre est également apparu. La collaboration rationalisée qui émerge de manière transparente grâce à la nature du crowdsourcing a malheureusement aussi conduit à ce que l’on appelle le « crimesourcing ». Tout comme les entreprises, les gouvernements ou les entrepreneurs peuvent exploiter le génie de la foule, les criminels peuvent également le faire. Le crimeourcing désigne le processus par lequel les criminels, y compris les pirates informatiques, les mafieux et les braqueurs de banque, convainquent ou, plus souvent, escroquent un groupe de citoyens pour qu’ils jouent un rôle dans leur plan diabolique.

Marc Goodman, le policier de la police de Los Angeles qui a mis en place le premier système Interpol du pays dans les années 1990 et fondateur du Future Crimes Institute, explique que les cybercriminels ressemblent beaucoup aux jeunes entreprises : ils veulent de l’argent, ils veulent relever un défi et ils veulent tirer parti de leurs compétences. Malheureusement, les piratages informatiques ne sont que trop fréquents et les criminels peuvent « s’approvisionner en crimes » en utilisant l’anonymat de l’internet pour amener des spectateurs involontaires à se faire les complices de leur complot. Parfois, le crime est aussi typique que le piratage d’un compte, mais il arrive aussi que le « crimesourcing » soit plus créatif.

Certains des moyens les plus ingénieux utilisés par les criminels sont l’externalisation :

- À l’instar des « flash mobs », récemment très populaires, des personnes s’organisent en ligne de manière anonyme pour décider de l’heure et du lieu où elles se rendront dans un magasin donné afin de le dévaliser collectivement. Parfois, ces « vols éclairs » se déroulent en plein jour, blessent des passants et permettent à la plupart des auteurs de s’enfuir.

- Lors d’une escapade particulièrement astucieuse, un braqueur de Seattle s’est fait passer pour un employeur sur Craigslist et a convaincu un groupe de personnes de revêtir leur tenue de chantier pour postuler à un emploi bien rémunéré, le tout au même moment, à l’endroit exact où se trouvait la banque qu’il était en train de cambrioler. Bien entendu, il était vêtu de la même tenue et s’est enfui, car une douzaine de leurres étaient déjà en place lorsque les flics ont débarqué.

- Dans le domaine en ligne, un stratagème visant à pénétrer dans la messagerie Yahoo invitait les utilisateurs à casser des codes CAPTCHA afin de recevoir de la pornographie gratuite ; le pirate l’avait conçu de telle sorte que chaque code CAPTCHA déchiffré dévoilait les secrets des informations sensibles d’une autre personne.

Même dans le chaos de la chasse à l’homme à Boston, des pirates informatiques ont profité du sensationnalisme des médias pour envoyer des courriels dont l’objet était « Explosion au marathon de Boston » ou « Explosion de Boston filmée en vidéo » et qui déclenchaient un virus sur l’ordinateur de la victime. Le compte Twitter de l’Associated Press a également été piraté au milieu de la semaine et a faussement tweeté que la Maison Blanche avait été attaquée, ce qui a fait chuter le marché boursier.

À une époque où la technologie permet de grandes innovations mais aussi de grands délits, les services répressifs emploient des stratégies duXXIe siècle pour attraper ces cybercriminels intelligents.

Investigation-sourcing et marathon de Boston

Le crime-sourcing cède-t-il la place à l’investigation-sourcing ? Bien qu’il existe certainement un nom plus accrocheur, l’investigation-sourcing est précisément ce que le FBI a utilisé pour attraper les poseurs de bombes de Boston. En utilisant un mélange de pistes issues des médias sociaux, d’images de caméras vidéo et de réponses de citoyens, les forces de l’ordre ont optimisé le crowdsourcing pour se lancer directement sur la piste des deux kamikazes.

L’attentat de Boston est la plus grande opération policière de crowdsourcing à ce jour, avec des flots d’informations qui ont envahi les bureaux du FBI. Bien que les vastes vagues d’informations collectées pendant la chasse à l’homme de Boston aient abouti à une capture réussie, de nombreuses informations erronées ont également été diffusées. Des sites tels que Reddit, Twitter, le New York Post et même CNN ont fait état de suspects faussement accusés, tandis que le Twitter de la police de Boston était sursaturé de tweets et qu’AT&T a dû émettre un avertissement pour signaler que ses tours cellulaires étaient surchargées.

Timothy Ryan, ancien chef du FBI et directeur du service de cyberenquête de Kroll, a déclaré dans une interview qu’il valait mieux collecter trop d’informations que pas assez. Aujourd’hui, avec l’essor du journalisme citoyen, comme en témoigne l’afflux de données policières fournies par la foule, il est temps d’affiner encore davantage les méthodes.

Tendances croissantes et nouvelles stratégies

Les technologies intelligentes rendent le travail des détectives plus intelligent, plus rapide et plus fiable. Il est assez incroyable que les poseurs de bombes de Boston aient été identifiés en si peu de temps et arrêtés en l’espace d’une semaine, mais que se passerait-il si, au milieu de toutes les données, des ordinateurs étaient capables de passer au crible les preuves plutôt que d’utiliser l’immense main-d’œuvre que cela a dû nécessiter ? Une entreprise de la Silicon Valley travaille à la mise au point d’une technologie permettant d’atteindre cet objectif. Crowd Optic est une application qui utilise une technologie d’exploration visuelle pour compiler des images et déterminer les photos les plus populaires lors d’un événement – un outil d’analyse utile dans des situations d’urgence telles que l’attentat de Boston.

Topsy Labs propose un autre outil innovant : il dispose d’une base de données de tous les tweets créés depuis juin 2010, ainsi que de la possibilité de rechercher dans les anciens tweets des expressions telles que « bombe », par exemple, puis d’utiliser la géolocalisation pour localiser ces conversations. C’est l’une des façons dont les enquêteurs peuvent tirer parti de la technologie pour « extraire le signal du bruit » et cibler les auteurs d’infractions.

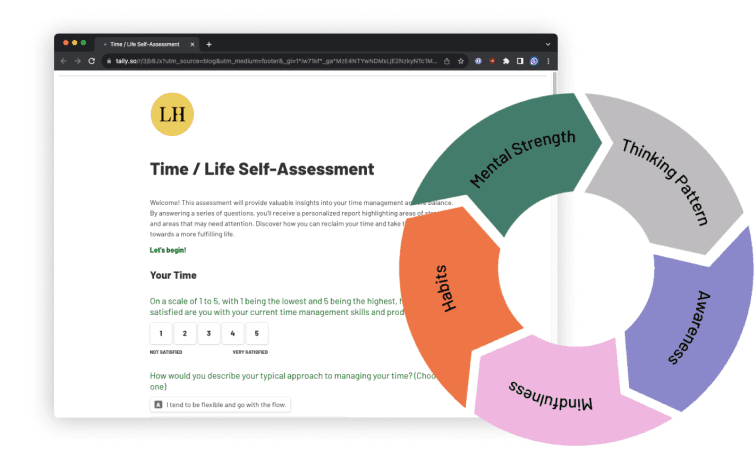

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie à l’aide de l’auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

Qu’on l’appelle « détective collectif » ou « investigation-sourcing », quoi qu’il en soit, la technologie s’intensifie pour aider le FBI à mettre la main sur les criminels de plus en plus rapidement. Selon certaines théories, l’analyse prédictive permettra aux forces de l’ordre de prévoir les crimes avant qu’ils ne se produisent, non pas à l’aide de médiums comme dans Minority Report, mais tout simplement grâce à une technologie vraiment très intelligente. Parallèlement à cette théorie et à la technologie actuellement disponible sur le marché, on craint bien sûr que les autorités ne deviennent trop semblables à « Big Brother ».

Il faut espérer que la technologie intelligente sera utilisée pour attraper les criminels et non pour abuser du pouvoir. Jusqu’à présent, il ne semble pas que beaucoup de gens soient contrariés par le fait que les poseurs de bombes de Boston aient pu être capturés si rapidement, et il n’y a pas eu non plus de manque de personnes apportant des preuves à l’affaire. La technologie du crowdsourcing n’en est qu’à ses débuts dans le domaine de l’application de la loi ; la chasse à l’homme de Boston a réellement ouvert la voie à l’utilisation d’outils de « détective collectif » pour aider à résoudre d’autres crimes – comme la recherche d’enfants disparus, par exemple.

Outils en ligne et protection personnelle

Pour vous protéger en ligne et éviter de vous faire avoir par ces cybercriminels super intelligents et sournois, il existe quelques mesures concrètes que vous pouvez prendre.

- Protégez votre identité. Ne donnez jamais d’informations personnelles ou sensibles en ligne, même à quelqu’un qui prétend être un employeur ou un fonctionnaire. Souvent, les cybercriminels se font passer pour d’autres personnes afin de vous soutirer ces informations.

- Ne téléchargez rien à partir d’une connexion non sécurisée ou d’un réseau non fiable. Même si le site web vous dit que vous devez télécharger un robot pour qu’un programme fonctionne, assurez-vous que le domaine vous est familier et qu’il est digne de confiance.

- Si vous souhaitez vraiment travailler avec quelqu’un en ligne, demandez-lui une pièce d’identité complète et vérifiez ses antécédents criminels à l’aide d’un service en ligne tel qu’Instant Checkmate pour vous assurer de sa légitimité. Les cybercriminels ne vous donneront pas toujours des informations correctes, mais s’ils hésitent à vous les fournir, c’est un signal d’alarme.

Du crowdsourcing au crimeourcing en passant par le détective collectif, les technologies interactives ouvrent la voie à des possibilités de connexion en ligne à la fois innovantes et stimulantes. En fin de compte, à mesure que la technologie progresse, toutes sortes de personnes lui trouveront toutes sortes d’utilisations, et il est donc important de garder une longueur d’avance. Chaque action aura une réaction, et c’est une période passionnante pour naviguer dans la nouveauté de la technologie du crowdsourcing.