🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

Ta mère est si vieille que son CV est sur une disquette…

J’ai grandi avec les ordinateurs. Bien avant que les smartphones ne mettent l’internet à la portée de tous les hommes, femmes et enfants de la société moderne, j’étais assis dans ma chambre, fixant un écran noir avec c:// en caractères blancs. À l’époque, il n’y avait pas d’interface utilisateur graphique (GUI), donc pas de souris, de track pads ou d’écrans tactiles ; il fallait tout taper. Les programmes de traitement de texte (Word Perfect était de loin le meilleur) faisaient passer l’écran pixellisé du noir au bleu.

La technologie s’est considérablement améliorée depuis cette époque.

Je fais partie d’une minorité de plus en plus restreinte de personnes qui comprennent que votre bureau, avec toutes ses icônes brillantes, n’est pas la base de votre ordinateur. Au mieux, c’est un sous-dossier dans un sous-dossier dans un sous-dossier. Votre ordinateur a une structure, et cette structure s’applique également à tout réseau et même à l’internet lui-même. Cette compréhension de base me cause autant d’ennuis qu’elle n’en résout, mais savoir c’est pouvoir, alors permettez-moi de vous transmettre un peu de sagesse sur les raisons pour lesquelles vos données ne sont pas en sécurité en ligne.

1. Vos gouvernements vous espionnent

Edward Snowden, le dénonciateur de la NSA, a divulgué aux médias un grand nombre de manuels techniques et d’autres documents. Ce faisant, il nous a donné la preuve que notre gouvernement surveille tout le monde sauf lui-même. Il est cependant absurde de penser que nous sommes les seuls. Sur tous les continents habitables, des gouvernements ont été surpris en train d’espionner leurs citoyens. Où que vous soyez, il y a toujours une raison pour qu’une agence gouvernementale veuille vous surveiller.

Quelle que soit la sécurité de vos données personnelles, vous n’êtes pas à l’abri d’un espionnage gouvernemental. Certains des pirates Anonymous impliqués dans les violations de données de Stratford, HB Gary Federal, Sony et PayPal utilisaient des ordinateurs portables temporaires (semblables au téléphone jetable d’un trafiquant de drogue) et conservaient toutes les informations (y compris le système d’exploitation) sur des clés USB, et ils se sont tout de même fait prendre. Si ces experts en technologie ont été repérés, même avec toutes leurs techniques avancées d’évasion, vous n’avez aucune chance.

Nous vivons dans le futur, et nos actions sont jugées par quiconque a les moyens d’y accéder et de les analyser. Garder la tête baissée vous permettra d’éviter temporairement tout problème, mais votre seule véritable chance de changement à long terme est de vous joindre aux diverses manifestations contre la surveillance gouvernementale, comme la Journée internationale de la vie privée, organisée chaque année en février par le Computer Chaos Club (la plus ancienne et la plus importante organisation de pirates informatiques d’Europe).

2. Si vous n’êtes pas piraté, votre entreprise le sera

Disons que vous n’avez pas de comptes de médias sociaux et que vous ne faites jamais d’achats en ligne. En revanche, vous avez probablement une adresse électronique. Vous avez également un employeur et une institution financière, et vous faites des achats quelque part. Toutes ces entreprises stockent vos informations. Je n’ai même pas besoin de vous pirater pour tout savoir sur vous ; il me suffit de pirater Sony, Target, Facebook, Hotmail ou une autre entreprise avec laquelle vous faites des affaires.

Cela arrive tout le temps. Si vous utilisez le même nom d’utilisateur et le même mot de passe pour tout, vous êtes beaucoup plus exposé au risque que des personnes utilisent vos informations volées pour vous nuire. Réduisez ce risque autant que possible en ne travaillant qu’avec et pour des entreprises honnêtes en qui vous avez confiance. Les Anonymous ont publié plusieurs déclarations expliquant que les entreprises sont ciblées non pas parce qu’elles sont riches, mais parce qu’elles sont corrompues.

3. Votre vie numérique vous survivra

Ce que vous publiez en ligne durera plus longtemps que vous ; vous n’êtes qu’une marionnette à viande avec une durée de vie limitée, mais votre compte Twitter fait partie d’une entreprise publique. Chaque application ou jeu que vous téléchargez sur votre téléphone veut obtenir vos données personnelles et vous incitera à les lui donner en vous offrant des fonctionnalités supplémentaires, une connectivité plus facile et des objets bonus dans le jeu. Chaque fois que vous utilisez vos comptes Facebook, Twitter, Foursquare, LinkedIn, Disquss ou d’autres médias sociaux pour vous connecter à une application, vous leur donnez accès à vos informations personnelles, qu’ils utiliseront et vendront comme bon leur semble. Avez-vous remarqué que de nombreuses applications et de nombreux jeux ne vous disent pas qu’ils ne partagent pas vos informations ? C’est parce qu’ils le font.

Vos informations ayant déjà été diffusées et ayant duré si longtemps, c’est vous qui devez contrôler la façon dont on se souvient de vous. À ce stade, il est préférable que vous fassiez entendre votre voix publiquement – au moins, vous contrôlerez votre propre récit. Soyez fier de qui vous êtes et tenez vos comptes de médias sociaux au courant de ce que vous ressentez et de ce que vous pensez. S’ils nous surveillent, le moins que nous puissions faire est de leur donner notre avis en toute honnêteté. N’ayez jamais peur d’exprimer votre opinion – la façon dont cette opinion est acceptée par les autres est leur problème. Il serait toutefois judicieux de prendre une minute pour réfléchir à ce que vous ressentiriez si cette opinion ou cette photo que vous venez de publier était examinée dans dix ans par un employeur potentiel.

4. Les menaces quotidiennes sont partout

Perdre son téléphone, c’est comme perdre ses clés, son portefeuille et tout le reste de sa vie. Vous ne vous rendez pas compte de la quantité d’informations personnelles qui se trouvent sur votre téléphone ; si quelqu’un le volait ou le trouvait, cela pourrait avoir des conséquences désastreuses. Heureusement, il existe des mesures pour atténuer ce risque. Tiffany Rad, chercheuse principale en sécurité chez Kapersky Labs, donne les conseils suivants :

« Une fonction utile pour les consommateurs est l’option d’effacement à distance en cas de perte ou de vol du téléphone. Il existe des applications gratuites qui tentent de localiser le téléphone en localisant la dernière tour de téléphonie mobile à laquelle il s’est connecté, mais s’il s’avère que le téléphone ne peut pas être retrouvé, vous pouvez l’effacer à distance.

La perte de possession physique de votre appareil est loin d’être la seule menace : les dispositifs de récupération des données peuvent se trouver n’importe où ; le simple fait de marcher dans la rue expose votre téléphone à toutes les personnes disposant d’un signal sans fil dans un rayon de 500 pieds. Chaque fois que vous glissez votre carte de crédit ou de débit dans le lecteur, la machine peut avoir été compromise (sans que vous le sachiez). Les distributeurs automatiques de billets sont particulièrement vulnérables parce qu’il est très facile d’obtenir les manuels en ligne et que les lois ont rendu difficile la poursuite des vols de distributeurs automatiques. Quoi que vous fassiez, il y a un risque associé. Tenez-vous informé des nombreuses possibilités de vol de données en recherchant sur Google les spécificités de votre téléphone et de vos services financiers, car le sujet est beaucoup trop détaillé et compliqué pour être abordé ici.

5. Nous te voulons

Vous pensez peut-être que vous ne valez pas la peine d’être observé, mais tout le monde vaut la peine d’être observé. Lorsque vous postulez à un emploi, les employeurs potentiels vous harcèlent. Lorsque vous rencontrez quelqu’un de nouveau, il vous harcèle. Certaines personnes que vous n’avez même pas rencontrées vous harcèlent pour voir si vous valez la peine d’être connu. Les ex déçus, les rivaux, les amis et la famille vous harcèlent tous. Les gens n’en parlent peut-être pas, mais tout le monde fouine. Une protection de base par mot de passe et des paramètres de confidentialité des médias sociaux peuvent atténuer ce risque.

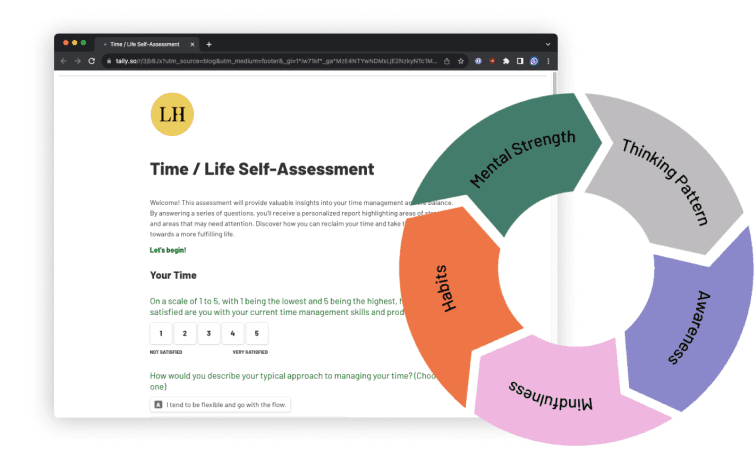

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie à l’aide de notre auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

6. Le piratage est facile pour les pirates

La partie la plus difficile du piratage n’est pas de s’introduire dans un système. Avec quelques tentatives (et, dans le pire des cas, une attaque par force brute), vous pouvez pénétrer dans le réseau ou l’ordinateur de n’importe qui. Ce qui est difficile, c’est de savoir ce qu’il faut chercher et où chercher une fois qu’on est entré. Les bases de la structure informatique expliquées au début de cet article sont facilement applicables, cependant, et beaucoup de gens à part moi le savent… et je viens de le dire à tous ceux qui lisent ceci. Les connaissances ont été transmises par l’art, la chanson et la littérature bien avant l’invention d’Internet, de sorte que même le fait de supprimer les informations de piratage des moteurs de recherche ne les effacera pas de la mémoire humaine.

Des efforts sont déployés pour recadrer la façon dont vous pensez aux ordinateurs (le plus élémentaire étant d’apprendre aux utilisateurs à penser que leur écran d’accueil est le dossier racine) afin que moins de personnes saisissent les concepts de piratage informatique, mais les connaissances seront toujours facilement accessibles à ceux qui savent où chercher. Il n’y a pas de bonnes ou de mauvaises personnes, seulement de bonnes ou de mauvaises actions, et les gens piratent pour de bonnes ou de mauvaises raisons. Souvent, c’est pour assouvir sa curiosité, s’entraîner ou simplement pour le plaisir. Le fait est que le piratage est comme la guitare ; c’est facile… il faut juste 10 000 heures de pratique.

7. Le piratage social est facile

Même si vous êtes techniquement prudent, vous ne réalisez peut-être pas à quel point vos signaux sociaux sont évidents. C’est par le piratage social que la plupart des cyberattaques sont exécutées, et non par la programmation technique. Bien que nous aimions tous nous sentir uniques, il est facile de convaincre les gens de donner leurs données personnelles. Steven Burgess, consultant en données et en criminalistique, explique comment le piratage social peut être à l’origine de la récente violation de données de Target.

« Un employé négligent de Target, peut-être du service informatique, s’est laissé abuser par un lien dans un courriel d’apparence officielle – censé provenir de sa banque, d’un directeur ou d’un supérieur de l’entreprise – ou en visitant un site web séduisant, pour révéler d’importantes informations d’autorisation, qui ont été transmises au pirate », propose M. Burgess.

Ne laissez pas cet article vous dissuader de prendre toutes les précautions possibles, telles que le verrouillage et la protection par mot de passe de vos appareils, l’utilisation de l’autorisation en deux étapes, le cryptage des données personnelles et l’utilisation de services d’anonymisation tels que TOR et OTR chat.