Il est presque inévitable d’acheter des produits en ligne ou de communiquer ses informations personnelles à des sites web de confiance. Malheureusement, ces informations ne sont pas toujours sûres et des criminels peuvent facilement accéder à des informations sensibles vous concernant. Pour vous aider, nous avons élaboré un guide destiné aux personnes ordinaires qui n’ont pas le temps d’acquérir des connaissances approfondies sur les réseaux sans fil, mais qui doivent tout de même protéger leurs données sur les canaux sans fil.

🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

1. Soyez prudent sur les médias sociaux

Les médias sociaux peuvent sembler être un endroit sûr pour partager les détails les plus intimes de votre vie, mais vous devez être vigilant quant à ce que vous publiez sur ces réseaux. Même des informations apparemment inoffensives, comme votre date d’anniversaire ou votre adresse, peuvent être utilisées par des criminels à des fins plus dangereuses.

Pour éviter cela, personnalisez les paramètres de sécurité de vos comptes de réseaux sociaux. Si vous partagez un message contenant des informations personnelles identifiables (IPI), veillez à ce que seules les personnes de confiance puissent le voir. En outre, méfiez-vous des personnes que vous ne connaissez pas dans la vie réelle et qui vous demandent ces informations.

2. Protégez vos cartes de crédit

Lorsque vous effectuez des achats en ligne, assurez-vous toujours que le site web sur lequel vous saisissez les informations relatives à votre carte de crédit est sécurisé. L’URL doit commencer par « HTTPS » et non par « HTTP ». Ne faites pas d’achats sur un réseau non sécurisé, comme celui d’un café, et n’oubliez pas de vous déconnecter de votre compte client lorsque vous utilisez des appareils publics.

Pour être encore plus prudent, chargez une carte de crédit prépayée avec des fonds limités pour les achats en ligne. Cela réduit les risques au cas où quelqu’un volerait vos informations.

3. Utiliser l’informatique dématérialisée pour les sauvegardes

Il est essentiel de sauvegarder vos fichiers importants en cas de vol de vos appareils. Au fil des ans, l’informatique en nuage est devenue plus sûre, à mesure que de grandes entreprises technologiques comme Amazon et Microsoft prennent le contrôle du marché. Même les hôpitaux et les services de santé ont commencé à utiliser l’informatique en nuage pour le stockage des données, l’accès facile aux fichiers et la sécurisation des documents confidentiels.

Un exemple courant est Gmail et Google Drive, où vous pouvez télécharger les fichiers et y accéder depuis n’importe où dans le monde. La seule condition est de disposer d’une connexion internet opérationnelle, ce qui n’est pas difficile à trouver de nos jours. De plus, nous pouvons sécuriser les fichiers avec des autorisations basées sur l’utilisateur ou sur le groupe. C’est l’avenir de la sauvegarde des fichiers numériques dans les nuages.

4. Réinitialisation d’usine et nettoyage du lecteur

Le plus souvent, le simple fait de « supprimer » quelque chose de votre ordinateur ou de votre appareil mobile n’efface pas définitivement les informations contenues dans l’appareil. Avant de vendre ou de jeter votre ancien appareil, assurez-vous que les disques durs sont entièrement effacés et que l’appareil est réinitialisé en usine.

Sans cette étape supplémentaire, la personne qui s’emparera ensuite de votre appareil aura accès aux informations les plus sécurisées de votre machine, y compris aux fichiers que vous pensiez avoir supprimés.

5. Désactiver le Bluetooth et le WiFi lorsqu’ils ne sont pas utilisés

Lorsque vous n’utilisez pas les fonctionnalités Bluetooth ou WiFi de votre ordinateur ou de votre appareil mobile, veillez à les désactiver. Si vous ne prenez pas cette précaution, d’autres appareils à proximité peuvent avoir accès au vôtre, y compris à des réseaux ouverts de partage de fichiers. C’est pourquoi vos paramètres de partage de réseau devraient toujours être réglés de manière à ne partager des fichiers qu’avec d’autres appareils de confiance que vous possédez.

6. Protection par mot de passe

De nos jours, de nombreux sites exigent que vous ayez un mot de passe complexe avant de vous inscrire, et même si cela peut sembler gênant au début, c’est vraiment dans votre intérêt. Les mots de passe doivent être impossibles à deviner par la famille et les amis, ce qui signifie que vous ne devez pas utiliser de dates de naissance ou d’anniversaire, de noms de membres de la famille ou d’autres informations d’identification évidentes.

L’idéal serait d’utiliser un générateur de mots de passe aléatoires et d’enregistrer ces mots de passe aléatoires dans un fichier sécurisé et crypté sur l’ordinateur. Comme cela peut être un peu extrême pour la plupart des utilisateurs d’Internet, assurez-vous simplement d’utiliser des mots de passe différents pour tous les comptes importants (banque, courrier électronique, etc.). En outre, n’utilisez pas d’informations précises pour les questions de récupération de mot de passe, comme le nom de jeune fille de votre mère, car ces détails sont faciles à obtenir pour le bon cybercriminel.

7. Authentification en 2 étapes

Les grandes entreprises dignes de confiance comme Google, Facebook, Paypal et d’autres encore proposent toutes une authentification en deux étapes, qui oblige les utilisateurs à saisir un code envoyé à leur appareil mobile pour se connecter. D’autres entreprises vous demanderont votre numéro de téléphone portable ou une autre adresse électronique. Si quelqu’un tente de se connecter à votre compte à partir d’un appareil inconnu, un message vous sera envoyé pour vous demander une vérification supplémentaire.

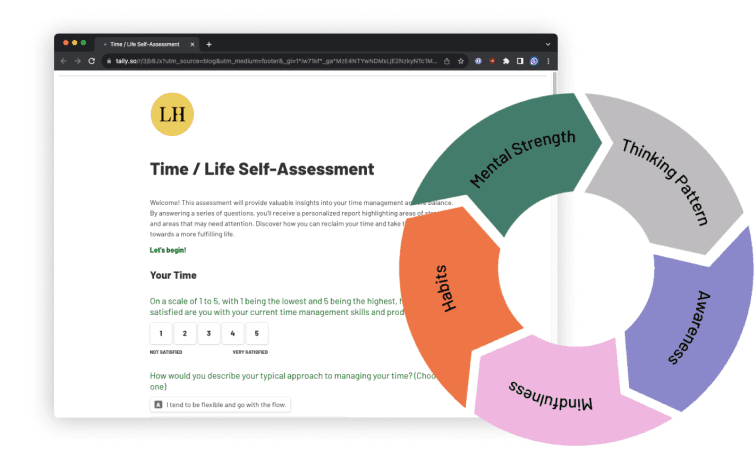

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie à l’aide de notre auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

Ces deux méthodes offrent une sécurité supplémentaire pour vos informations sensibles, qu’elles soient financières ou personnelles. Si votre site de médias sociaux ou de commerce électronique vous demande des informations d’identification supplémentaires afin de pouvoir vérifier votre compte en cas de tentatives de connexion anormales, acceptez toujours de le faire. Vous serez averti en cas d’activité suspecte et vous pourrez modifier vos informations si elles sont compromises.

Nous espérons que cet article vous a permis de mieux comprendre la sécurité en ligne et sans fil. Il n’est jamais trop tard, ni trop tôt, pour commencer à vous protéger en ligne. N’oubliez pas que même de petits détails peuvent être utilisés pour voler votre identité, voire pire.

Crédit photo : Safe on the Internet via lifehack.org