La protection de l’information est aujourd’hui examinée de près dans tous les secteurs commerciaux et gouvernementaux. Le vol d’informations a paralysé de nombreuses organisations et entreprises. L’une des principales raisons pour lesquelles l’information est perdue, corrompue ou volée est que de nombreux secteurs n’ont pas encore pleinement intégré ce risque et n’ont pas encore mis en œuvre des politiques et des programmes d’assurance qualité solides.

🔥 Produits recommandés : Canon EOS R6 II • DJI Mini 4 Pro • MacBook Pro M4

Certains des risques les plus courants sont dus à des ordinateurs laissés sans surveillance, à des mots de passe faibles et à de mauvaises pratiques de gestion de l’information. L’utilisation d’un logiciel de cryptage intelligent peut remédier à cette menace et à cette vulnérabilité, en rendant difficile la pénétration de votre appareil par des concurrents ou des pirates débutants. Toutefois, les logiciels ne suffisent pas à empêcher le piratage des Mac. C’est l’utilisateur du Mac qui dispose de l’autorité et des ressources nécessaires pour le protéger d’une pénétration potentielle. Les 10 meilleures façons d’empêcher le piratage de votre Mac sont présentées ci-dessous. En suivant tous ces conseils, vous rendrez votre Mac résistant au piratage. Avant d’entamer les processus décrits ci-dessous, veillez à effectuer une sauvegarde de votre système.

1. Ne pas surfer ou lire le courrier en utilisant le compte de l’administrateur

Créez un utilisateur non-administrateur dans le volet Comptes des Préférences Système et utilisez ce compte pour les tâches quotidiennes. Ne vous connectez avec un compte d’administrateur que lorsque vous devez effectuer des tâches d’administration du système.

2. Utiliser la mise à jour du logiciel

Il est extrêmement important d’appliquer régulièrement les mises à jour du système.

Pour les systèmes connectés à Internet : Ouvrez le volet « Mise à jour du logiciel » dans les préférences système. Assurez-vous que l’option « Vérifier les mises à jour » est activée et réglez-la sur « Tous les jours » (ou sur la fréquence la plus élevée). Il existe également une version en ligne de commande, appelée Software Update. Lisez sa page principale pour plus de détails.

Pour les systèmes non connectés à l’internet : Récupérez régulièrement les mises à jour sur le site www.apple.com/support/downloads. Veillez à vérifier que le condensé SHA-1 de tout téléchargement correspond au condensé publié sur ce site, à l’aide de la commande suivante : /usr/bin/openssl sha1 download.dmg

3. Paramètres du compte

Vous souhaitez désactiver la connexion automatique. Pour ce faire, ouvrez le volet Comptes dans les Préférences Système. Cliquez sur « Options de connexion ». Réglez « Connexion automatique » sur « Désactivé ». Réglez « Afficher la fenêtre de connexion comme » sur « Nom et mot de passe ».

Pour désactiver le compte d’invité et le partage, sélectionnez le compte d’invité, puis désactivez-le en décochant la case « Autoriser l’invité à se connecter à cet ordinateur ». Décochez également la case « Autoriser les invités à se connecter aux dossiers partagés ».

4. Sécuriser les autorisations du dossier d’accueil des utilisateurs

Pour empêcher les utilisateurs et les invités de consulter les dossiers personnels des autres utilisateurs, exécutez la commande suivante pour chaque dossier personnel : sudo chmod go-rx /Users/nom d’utilisateur

5. Mot de passe du micrologiciel

Définissez un mot de passe pour le micrologiciel qui empêchera les utilisateurs non autorisés de modifier le périphérique de démarrage ou d’effectuer d’autres changements. Apple fournit des instructions détaillées pour Leopard (qui s’appliquent à Snow Leopard) ici :

http://support.apple.com/kb/ht1352

6. Désactiver IPv6 et AirPort lorsque cela n’est pas nécessaire

Ouvrez le volet Réseau dans les Préférences Système. Pour chaque interface réseau répertoriée :

- S’il s’agit d’une interface AirPort mais qu’AirPort n’est pas nécessaire, cliquez sur « Désactiver AirPort ».

- Cliquez sur « Avancé ». Cliquez sur l’onglet TCP/IP et réglez « Configurer IPv6 : » sur « Désactivé » si ce n’est pas nécessaire. S’il s’agit d’une interface AirPort, cliquez sur l’onglet AirPort et activez l’option « Déconnexion lors de la déconnexion ».

7. Désactiver les services inutiles

Les services suivants se trouvent dans /System/Library/LaunchDaemons. À moins qu’il ne soit nécessaire pour l’objectif indiqué dans la deuxième colonne, désactivez chaque service à l’aide de la commande ci-dessous, qui nécessite l’indication du chemin complet : sudo launchctl unload -w System/Library/LaunchDaemons/com.apple.blued.plist

- com.apple.blued.plist – Bluetooth

- com.apple.IIDCAssistant.plist – iSight

- com.apple.nis.ypbind.plist – NIS

- com.apple.racoon.plist – VPN

- com.apple.RemoteDesktop.PrivilegeProxy.plist – ARD

- com.apple.RFBEventHelper.plist – ARD

- com.apple.UserNotificationCenter.plist – Notifications utilisateur –

- com.apple.webdavfs_load_kext.plist – WebDAV –

- org.postfix.master – serveur de courrier électronique

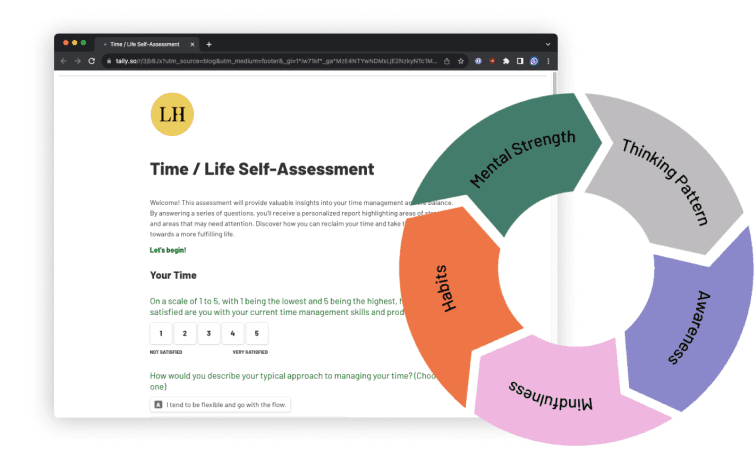

Votre vie est-elle équilibrée ?

Évaluez l’équilibre de votre vie grâce à l’auto-évaluation Temps/Vie et obtenez gratuitement un rapport personnalisé.

Vous découvrirez vos points forts en matière de gestion du temps, vous découvrirez des opportunités cachées et vous façonnerez votre vie comme vous l’entendez.

Les autres services se trouvent ici : /System/Library/LaunchAgents et peuvent être désactivés de la même manière que les éléments listés ci-dessus.

8. Désactiver les binaires Setuid et Setgid

Les programmes Setuid s’exécutent avec les privilèges du propriétaire du fichier (qui est souvent root), quel que soit l’utilisateur qui les exécute. Des bogues dans ces programmes peuvent permettre des attaques par escalade de privilèges.

Pour trouver les programmes setuid et setgid, utilisez les commandes :

- find / -perm -04000 -ls

- find / -perm -02000 -ls

Après avoir identifié les fichiers binaires setuid et setgid, désactivez les bits setuid et setgid (en utilisant chmod ug-s nom du programme) sur ceux qui ne sont pas nécessaires au fonctionnement du système ou de la mission. Les fichiers suivants devraient avoir leurs bits setuid ou setgid désactivés, sauf si cela est nécessaire. Les bits setuid ou setgid des programmes peuvent toujours être réactivés ultérieurement, si nécessaire.

- /System/Library/CoreServices/RemoteManagement/ARDAgent.app/Contents/MacOS/ARDAgent – Apple Remote Desktop

- /System/Library/Printers/IOMs/LPRIOM.plugin/Contents/MacOS/LPRIOMHelper – Impression

- /sbin/mount_nfs – NFS

- /usr/bin/at – Planificateur de tâches

- /usr/bin/atq- Planificateur de tâches

- /usr/bin/atrm – Planificateur de tâches

- /usr/bin/chpass – Modifier les informations relatives à l’utilisateur

- /usr/bin/crontab – Planificateur de tâches

- /usr/bin/ipcs – Statistiques IPC

- /usr/bin/newgrp – Changer de groupe

- /usr/bin/postdrop – Postfix Mail

- /usr/bin/postqueue – Postfix Mail

- /usr/bin/procmail – Traitement du courrier

- /usr/bin/wall – Messagerie utilisateur

- /usr/bin/write – Messagerie utilisateur

- /bin/rcp – Accès à distance (non sécurisé)

- /usr/bin/rlogin – /usr/bin/rsh

- /usr/lib/sa/sadc – Rapports d’activité du système

- /usr/sbin/scselect – Emplacement réseau sélectionnable par l’utilisateur

- /usr/sbin/traceroute – Tracer le réseau

- /usr/sbin/traceroute6 – Tracer le réseau

9. Configurer et utiliser les deux pare-feu

Le système Mac comprend deux pare-feu : le pare-feu de filtrage de paquets IPFW et le nouveau pare-feu d’application. Le pare-feu applicatif limite les programmes autorisés à recevoir des connexions entrantes. Il est assez facile de configurer le pare-feu applicatif. Ci-dessous, je vous explique comment configurer le pare-feu applicatif de Mac. La configuration du pare-feu IPFW requiert davantage de compétences techniques et ne peut être décrite en détail ici. Elle implique la création d’un fichier contenant des règles écrites manuellement (traditionnellement, /etc/ipfw.conf), ainsi que l’ajout d’un fichier plist dans /Library/LaunchDaemons pour que le système lise ces règles au démarrage. Ces règles dépendent fortement de l’environnement réseau et du rôle du système dans celui-ci.

Comment configurer le pare-feu applicatif sur Mac

En seulement quatre étapes, vous pouvez facilement configurer le pare-feu applicatif sur Mac.

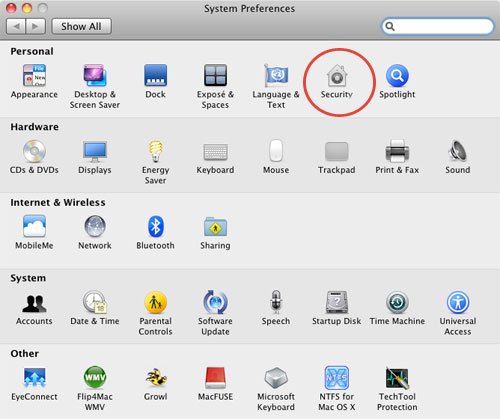

1. Sélectionnez Préférences système dans le menu Pomme

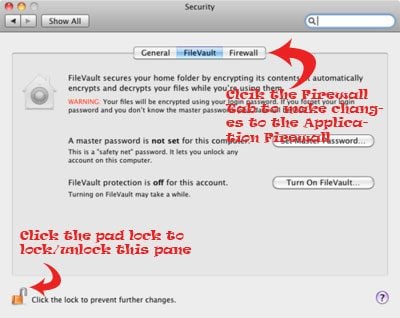

2. Dans le volet des préférences système, sélectionnez Sécurité. Cliquez ensuite sur l’onglet Pare-feu. Ignorez les autres onglets(Général et Pare-feu) .

3. Dans l’onglet Pare-feu, vous devrez peut-être déverrouiller le volet s’il est verrouillé. Pour déverrouiller, cliquez sur le petit cadenas dans le coin inférieur gauche et entrez votre nom d’utilisateur et votre mot de passe d’administrateur.

4. Cliquez sur Démarrer pour activer le pare-feu applicatif de Mac. Le voyant vert situé à côté de l’état du pare-feu et la notification » ON » garantissent le bon fonctionnement du pare-feu.

Vous pouvez personnaliser davantage la configuration du pare-feu en cliquant sur le bouton Avancer sur le côté droit.

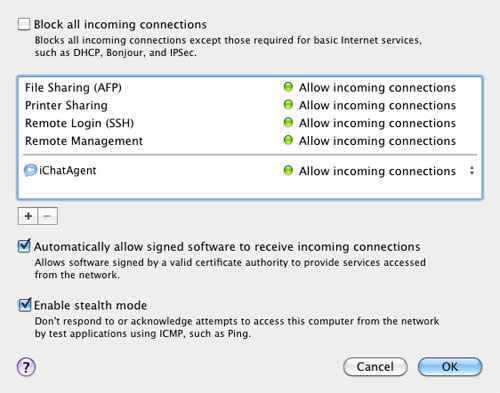

Il existe trois options de progression dans l’onglet Pare-feu

1. Bloquer toutes les connexions entrantes : Le blocage de toutes les connexions entrantes désactivera la plupart des services de partage tels que le partage de fichiers, le partage d’écran et autres. Il n’autorisera que le service internet de base. Le fait de garder cette option cochée ou non dépend de l’utilisateur.

2. Autoriser automatiquement les logiciels signés à recevoir des connexions entrantes :je préfère ne pas cocher cette option. Cela ajoutera automatiquement les logiciels signés par « n’importe quelle » autorité valide à la liste des logiciels autorisés plutôt que de demander aux utilisateurs de les autoriser.

3. Activer le mode furtif: Je garde toujours cette option cochée. Elle empêche votre Mac de répondre aux demandes de ping et aux balayages de ports.

10. Préférences Safari

Safari ouvre automatiquement certains fichiers par défaut. Ce comportement peut être exploité pour mener des attaques. Pour le désactiver, décochez la case « Ouvrir des fichiers sûrs après le téléchargement » dans l’onglet Général. À moins que cela ne soit spécifiquement nécessaire, il convient de désactiver Java dans Safari afin de réduire la surface d’attaque du navigateur. Dans l’onglet Sécurité, décochez la case « Activer Java ». Par ailleurs, la navigation privée dans Safari est un excellent moyen d’empêcher les pirates de trouver des miettes de pain et de les utiliser contre vous plus tard.

Astuce bonus : Désactiver Bluetooth et Airport

Si cela n’est pas possible, désactivez-le au niveau logiciel en supprimantles fichiers suivants de /System/Library/Extensions :

IOBluetoothFamily.kext

IOBluetoothHIDDriver.kext

La meilleure façon de désactiver AirPort est de retirer physiquement la carte AirPort du système.Si cela n’est pas possible, désactivez-la au niveau logiciel en supprimant le fichier suivant de /System/Library/Extensions :

IO80211Family.kext

S’ils sont suivis attentivement, les conseils mentionnés ci-dessus peuvent surpasser la technologie d’un pirate informatique pour compromettre votre Mac. Cependant, à mesure que la technologie progresse, les pirates utilisent des moyens de plus en plus innovants pour pénétrer dans votre Mac. Si vous connaissez d’autres moyens de pirater un Mac, n’hésitez pas à les partager avec nous dans les commentaires ci-dessous !